Se aplica a:

- Winshuttle Foundation

Configuración de Kerberos

Volver a

Configuración de Kerberos

Estas instrucciones le indicarán cómo configurar Kerberos como protocolo de autenticación del servidor de SharePoint 2010 que ejecuta Winshuttle Central, Winshuttle Workflow y Winshuttle Designer, así como los servicios de Winshuttle Server.

Como referencia, en el siguiente ejemplo, SharePoint, Winshuttle Central y Winshuttle Workflow se instalan en un servidor (por ejemplo, SPServer) y Winshuttle Server se instala en otro servidor (WSServer).

Configurar el DNS de Winshuttle Server:

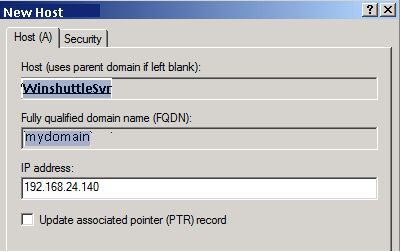

Volver al principio- Cree un nuevo DNS «WinshuttleSvr» cuya resolución sea la IP del WSServer.

- En DNS, cree un registro A para la dirección IP del sitio de Winshuttle (se muestra abajo).

Configurar Active Directory

Volver al principio- Cree dos cuentas de usuario que se deberán configurar en ambos equipos:

- Cuentas de servicio de la aplicación SharePoint Services: «midominio\usuariosp1»

- Cuentas de servicio de la aplicación Winshuttle Server: «midominio\usuariows1»

- Configure cada aplicación web para que se ejecute en su propio grupo de aplicaciones de IIS con su propio contexto de seguridad (identidad de grupo de aplicaciones).

|

Aplicación web |

Identidad de grupo de aplicaciones de IIS |

|

SharePoint con Central |

midominio\usuariosp1 |

|

Winshuttle Server |

midominio\usuariows1 |

Configurar los nombres de entidad de seguridad de servicio (SPN)

Para cada cuenta de servicio, configure un conjunto de nombres de entidad de seguridad de servicio que se equiparen con los nombres de host DNS asignados a cada aplicación web.

Notas importantes:

- Para un entorno de carga equilibrada de la red o NLB (software o hardware), debe establecer los SPN para el nombre de NLB o clúster en lugar de los nombres de servidores individuales.

- La cuenta SPN del puerto predeterminado es obligatoria incluso si la aplicación se ejecuta en un puerto diferente.

|

Host DNS |

Identidad de grupo de aplicaciones de IIS |

Nombres de entidad de seguridad del servidor |

|

SPServer.midominio |

midominio\usuariosp1 |

HTTP/SPServer HTTP/SPServer.midominio |

|

WinshuttleSyr.midominio |

midominio\usuariows1 |

HTTP/WinshuttleSvr HTTP/WinshuttleSvr.midominio |

Para crear los nombres de entidad de seguridad de servicio, ejecute los siguientes comandos:

SetSPN -S HTTP/SPServer mydomain\spuser1

SetSPN -S HTTP/SPServer.mydomain mydomain\spuser1

SetSPN -S HTTP/WinshuttleSvr mydomain\wsuser1

SetSPN -S HTTP/WinshuttleSvr.mydomain mydomain\wsuser1

Nota: El comando SetSPN supone que ambos servicios se ejecutan en el puerto predeterminado. Si alguna aplicación se ejecuta en un puerto distinto, debe incluirse en el comando setspn. Por ejemplo, si Winshuttle Server se ejecuta en el puerto 8033, debe utilizarse el comando que consta a continuación para crear los SPN.

SetSPN -S HTTP/WinshuttleSvr mydomain\wsuser1

SetSPN -S HTTP/WinshuttleSvr.mydomain mydomain\wsuser1

SetSPN -S HTTP/WinshuttleSvr:8033 mydomain\wsuser1

SetSPN -S HTTP/WinshuttleSvr.mydomain:8033 mydomain\wsuser1

Configurar la delegación restringida de Kerberos para equipos y cuentas de servicio

Volver al principioConfigurar el usuario usuariosp1 para la delegación debajo de los nombres de entidad de seguridad de servicios

|

Tipo de entidad de seguridad |

Nombre de entidad de seguridad |

Delegación en el servicio |

|

Usuario |

Usuariosp1 |

HTTP/WinshuttleSyr HTTP/WinshuttleSyr.midominio |

Configurar la delegación

- Abra el complemento Usuarios y equipos de Active Directory.

- Para el usuario usuariosp1, seleccione Confiar en este usuario para la delegación solo a los servicios especificados y Usar solamente Kerberos.

- Haga clic en Agregar para añadir los servicios en los que el usuario (cuenta de servicio) tendrá permiso de delegación. Para seleccionar un SPN, busque el objeto al que se ha aplicado el SPN. En este ejemplo se intenta delegar en un servicio HTTP, lo cual significa que se busca la cuenta de servicio «usuariows1».

- En el cuadro de diálogo Seleccionar usuarios o equipos, haga clic en Usuarios y equipos, busque las cuentas de servicio del grupo de aplicaciones de IIS (en el ejemplo midominio\usuariows1) y haga clic en Aceptar. Se le pedirá a continuación que seleccione los servicios asignados a los objetos por el nombre de entidad de seguridad de servicio.

- En el cuadro de diálogo Agregar servicios, haga clic en Seleccionar todo y, después en Aceptar.

Nota: Cuando vuelva al cuadro de diálogo de delegación, puede que no vea automáticamente todos los SPN seleccionados. Para ver todos los SPN, marque la casilla Expandido en la esquina inferior izquierda.

Configurar SharePoint Server

Volver al principio- Cree una aplicación en SPServer que se utilizará para Central y Workflow. En este ejemplo, se ha creado esa aplicación en el puerto predeterminado, puesto que los SPN se crean teniendo en cuenta el puerto predeterminado. La configuración consta en la tabla siguiente.

Elemento

Valor de configuración

Valor de configuración

http://Aplicación web de SPServer

Autenticación

Modo clásico

Sitio web de IIS

Nombre: SharePoint - Portal - 80

Puerto: 80

Configuración de seguridad

Proveedor de autenticación: Negociar

Permitir acceso anónimo: No

Usar capa de sockets seguros: No

Grupo de aplicaciones

Nombre: SharePoint - Portal80

Cuenta de seguridad: midominio\usuariosp1

- Cree una colección de sitios nueva para Central e instale Workflow en este sitio.