Gilt für:

- Winshuttle Foundation

Überprüfen, dass die Kernelmodus-Authentifizierung deaktiviert ist

Auf die bezogene Themen

So überprüfen Sie, ob die Kernelmodus-Authentifizierung auf beiden Servern deaktiviert ist:

- Öffnen Sie den IIS-Manager.

- Wählen Sie die zu überprüfende IIS-Website aus.

- Führen Sie in der Funktionsansicht unter IIS einen Doppelklick auf dem Symbol Authentifizierung durch.

- Wählen Sie Windows-Authentifizierung und vergewissern Sie sich, dass diese aktiviert ist.

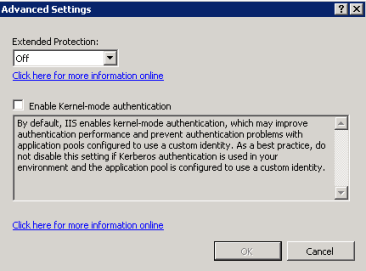

- Klicken Sie auf Erweiterte Einstellungen.

- Vergewissern Sie sich, dass sowohl EAP als auch Kernelmodus-Authentifizierung deaktiviert sind.

Vergewissern Sie sich, dass Clients eine Verbindung mit Kerberos-Ports mit der Active Directory-Rolle herstellen können.

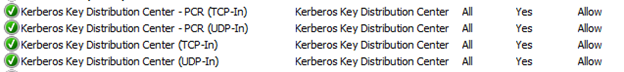

Zurück zum AnfangUm die Kerberos-Authentifizierung zu verwenden, müssen Clients Ticket Granting Tickets (TGT) und Service Tickets (ST) vom Key Distribution Center (KDC) über UDP oder TCP Port 88 anfordern. In der Standardeinstellung wird die Rolle bei der Installation der Active Directory-Rolle unter Windows Server 2008 und aktueller die folgenden Eingangsregeln konfigurieren, damit diese Art von Kommunikation standardmäßig möglich ist:

- Kerberos-Schlüsselverteilungscenter – PCR (TCP-In)

- Kerberos-Schlüsselverteilungscenter – PCR (UDP-In)

- Kerberos-Schlüsselverteilungscenter (TCP-In)

- Kerberos-Schlüsselverteilungscenter (UDP-In)

Stellen Sie sicher, dass diese Regeln in Ihrer Umgebung aktiviert sind und dass sich die Clients mit dem KDC (Domain-Controller) auf Port 88 verbinden können.

Testen der Browserauthentifizierung

Zurück zum AnfangNach der Konfiguration von Active Directory, DNS und SharePoint Server können Sie testen, ob die Kerberos-Authentifizierung korrekt konfiguriert wurde, indem Sie Ihre Webanwendungen durchsuchen. Stellen Sie beim Testen des Browsers sicher, dass folgende Bedingungen erfüllt sind:

- Der Testbenutzer ist an einem Windows XP, Windows Vista oder Windows 7 Computer angemeldet, der mit der Domain, auf der SharePoint installiert ist, verknüpft ist. Oder der Testbenutzer ist an einer Domain angemeldet, die eine vertrauenswürdige Domain der SharePoint Server-Domain ist.

- Der Testbenutzer nutzt Internet Explorer 7.0 oder höher (Internet Explorer 6.0 wird von SharePoint Server 2010 nicht länger unterstützt). Siehe Browserunterstützung (SharePoint Server 2010).

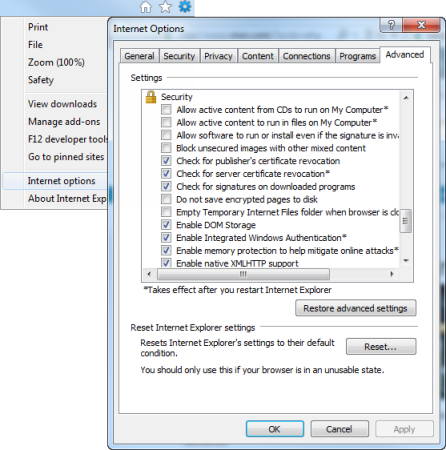

- Die integrierte Windows-Authentifizierung ist für diesen Browser aktiviert. Klicken Sie im Menü "Extras" von Internet Explorer auf "Internetoptionen". Klicken Sie auf die Registerkarte Erweitert, um sicherzustellen, dass „Integrierte Windows-Authentifizierung aktivieren“ im Abschnitt „Sicherheit“ aktiviert ist.

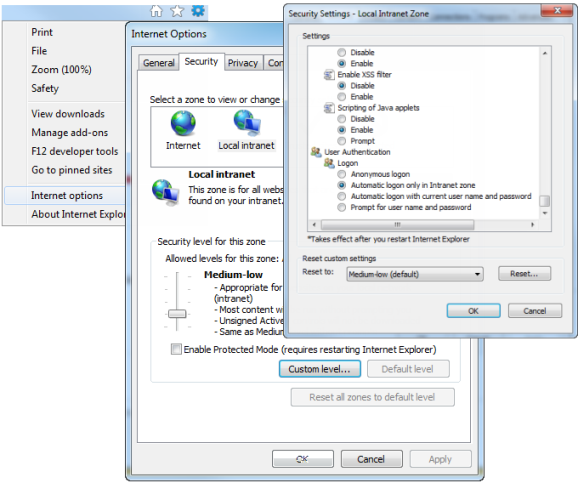

- Lokales Intranet wurde für die automatische Anmeldung von Clients konfiguriert. Klicken Sie im Menü Extras von Internet Explorer auf Internetoptionen. Klicken Sie zunächst auf die Registerkarte Sicherheit, dann auf das Symbol Lokales Intranet und anschließend auf Stufe anpassen. Scrollen Sie nach unten und stellen Sie sicher, dass „Automatisches Anmelden nur in der Intranetzone“ aktiviert ist.

Hinweis:Es ist möglich, das automatische Anmelden in anderen Zonen zu konfigurieren, allerdings würde eine Anleitung zu Internet Explorer Sicherheitszonen den Rahmen dieses Leitfadens sprengen. In diesem Beispiel wird die Intranetzone für alle Tests verwendet.

- Stellen Sie sicher, dass „Intranetnetzwerk automatisch ermitteln“ aktiviert ist. Klicken Sie im Menü Extras von Internet Explorer auf Internetoptionen. Klicken Sie zunächst auf die Registerkarte Sicherheit, dann auf das Symbol Lokales Intranet und anschließend auf Websites.

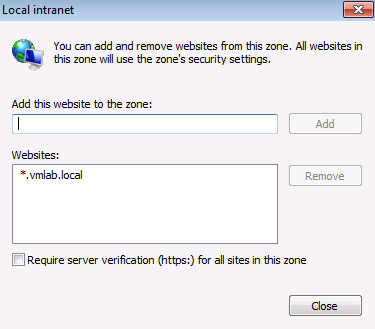

- Wenn Sie FQDNs (Fully Qualified Domain Names) verwenden, um auf SharePoint Server Webanwendungen zuzugreifen, so vergewissern Sie sich, dass FQDNs in der Intranetzone miteinbezogen sind, entweder explizit oder durch Platzhalterinklusion (zum Beispiel: „*.vmlab.local“).

Wenn die vorherigen Bedingungen erfüllt sind, so ist der einfachste Weg, um festzustellen, ob Kerberos-Authentifizierung verwendet wird, dass sich ein Benutzer an einer Test-Workstation anmeldet und zur betreffenden Website navigiert. Wird der Benutzer nicht zur Eingabe der Anmeldedaten aufgefordert und die Website wird korrekt aufgebaut, so können Sie davon ausgehen, dass die integrierte Windows-Authentifizierung funktioniert. Der nächste Schritt besteht darin herauszufinden, ob das Aushandeln-Protokoll für die Kerberos-Authentifizierung als Authentifizierungsanbieter für die Anfrage verwendet wurde. Dies kann erreicht werden, indem die Sicherheitsprotokolle des Servers folgendermaßen überprüft werden:

Sicherheitsprotokolle anzeigen

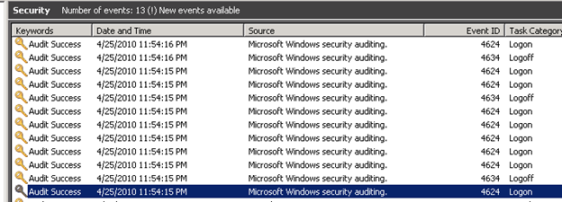

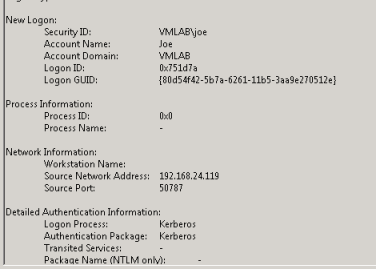

Zurück zum AnfangWenn die Kerberos-Authentifizierung richtig funktioniert, können Sie in den Sicherheitsereignisprotokollen von Frontend-Websites Anmelde-Ereignisse mit der Ereigniskennung = 4624 sehen.

In den allgemeinen Informationen für diese Ereignisse sollten Sie sowohl die Sicherheitskennung der Anmeldung am Computer als auch den verwendeten Anmeldeprozesses sehen können, welcher Kerberos sein sollte.

Kerberos sollte jetzt vollständig authentifiziert und Teil Ihrer Umgebung sein.

Wenn Sie Hilfe benötigen

Zurück zum AnfangWenn nach dem Hinzufügen von Kerberos zu Ihrer Umgebung Central und Workflow nicht korrekt funktionieren, kontaktieren Sie den Winshuttle Support unter info@winshuttle.com.